El abrupto golpe de la pandemia de Covid-19 hizo que muchas personas tuvieran que adaptarse a esta nueva forma de trabajar: el trabajo remoto. Algunas ya lo habíamos experimentado antes, mientras que otras comenzaron sin mucha experiencia a trabajar desde sus hogares. Lo que ocurre con el trabajo desde casa, es que tienes que adaptar tu espacio de trabajo como si trabajaras desde una oficina, tanto en la parte ergonómica como en la de seguridad. En este artículo te contaremos algunos aspectos a tomar en cuenta, al momento de crear un ambiente seguro de trabajo, desde tu hogar o lugar público.

Hagamos el repaso de un día trabajando de manera remota:

Empiezas por la mañana con videollamadas (la daily, la reunión de líderes técnicos, la reunión de negocios, etc.) donde puedes utilizar distintas herramientas comunes como lo son: Zoom, Google Meet, Teams, entre otras. La primera precaución que puedes tomar es el fondo, sí, así como lees… tener un fondo virtual. El fondo, además de diferenciar tu espacio privado del laboral, ayuda a que las personas se concentren en tí y no en lo que pasa a tu alrededor. Sabemos que puede haber ruido externo (es inevitable, ya que llevaste el trabajo a tu hogar), pero puedes evitar pasar la barrera de que “vean” más allá de lo que tu quieres permitir.

A pesar de que ha sido cuestionada por temas de privacidad y seguridad, Zoom es una de las herramientas para videollamadas más utilizada en la actualidad. Si eres usuario de Zoom, un par de recomendaciones que no están demás son: habilitar la contraseña de tu sala de reunión personal y salas de espera (así las personas no pueden acceder a la reunión, a menos que el host esté presente en ella), utiliza una contraseña al momento de agendar reuniones (que no necesariamente ocurren en tu sala privada). Familiarízate con las opciones de configuración que ofrece Zoom para proteger tu sala, como remover participantes de la reunión, prohibir el reingreso de los participantes eliminados y limitar el uso de pantalla compartida, entre otras.

Estos consejos te ayudarán a evitar ser víctima de Zoombombing, término que hace referencia a las irrupciones en las videollamadas por parte de personas que no fueron invitadas al encuentro (que podrían ser hackers o trolls).

Sigues en el día y decides sacar una selfie mostrando el buen trabajo que realizaste y de paso, mostrar tu setup (en el que has invertido bastante tiempo)... pero al hacer zoom en la foto se puede ver claramente el código fuente, a qué repositorio estás subiendo código o peor aún…tienes un post it con todas las password (de tu laptop, del banco, de la nube). Debes recordar que al subir una imagen a internet, esta quedará expuesta a todo el mundo. Siempre revisa las imágenes que vayas a publicar, ninguna clave es inofensiva y ningún código es muy pequeño (¡Utiliza los filtros como si tu trabajo dependiera de ello!)

Pasa la tarde y decides salir a almorzar a algún lugar entretenido, donde puedas quedarte además trabajando. Utilizas el wifi de la cafetería ya que es gratis…¡Alto ahí!, ¿Te preguntaste lo siguiente antes de utilizar una red pública?

Primero entendamos, ¿qué es el Wifi?, es una abreviación de la marca comercial Wireless Fidelity, que en inglés significa ‘fidelidad sin cables o inalámbrica’.

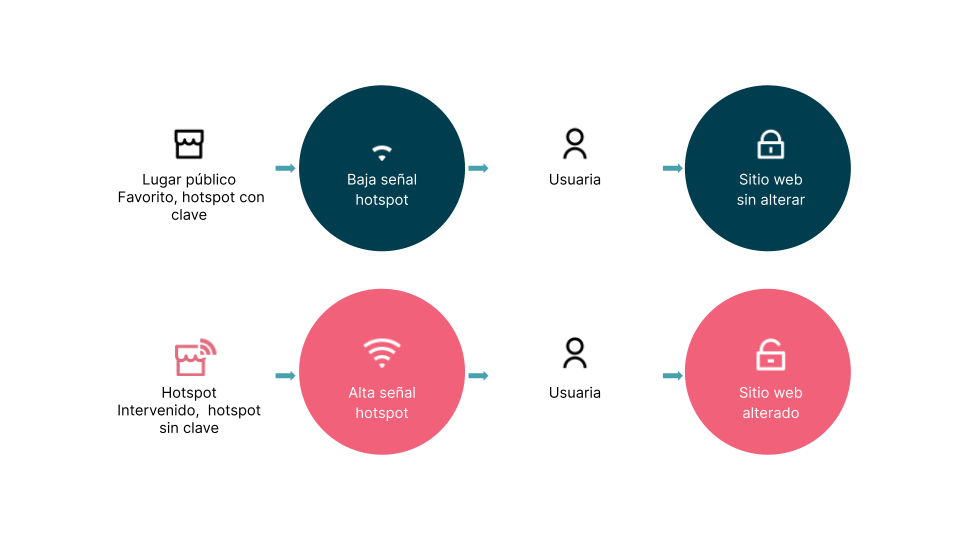

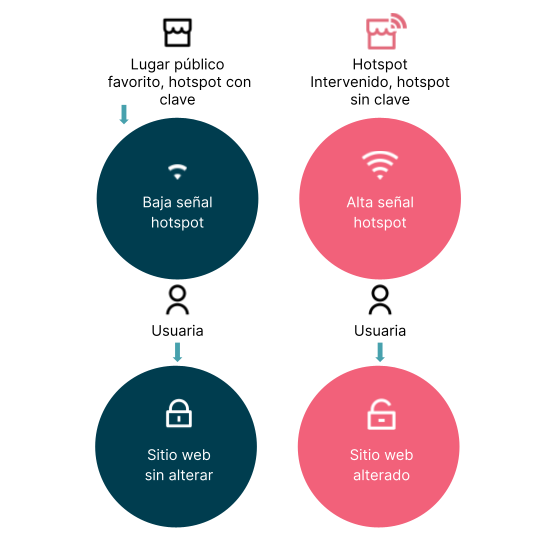

Cuando utilizamos redes pública podemos estar expuestos a que la red haya sido intervenida, un ataque común es “man in the middle” donde un agente malicioso puede intervenir lo que ves o capturar lo que escribes, por ejemplo: una red intervenida puede alterar las palabras que ves, o si haces una transacción online y escribes los datos de tu tarjeta de crédito, estos son almacenados sin tu consentimiento. Pero, ¿cómo mitigamos esto? Con el uso de VPN.

VPN significa Virtual Private Network o red privada virtual, que crea un sistema privado de comunicación entre el proveedor de la VPN y el usuario donde, ante potenciales atacantes, será más complejo obtener tu dirección real o interceptar los datos que estás recibiendo y enviando.

Entonces, elegiste conectarte a una red Wifi, pero esta vez optaste por utilizar tu hotspot del teléfono, además de una VPN otorgada por tu trabajo…ahora si, ¡a la carga!

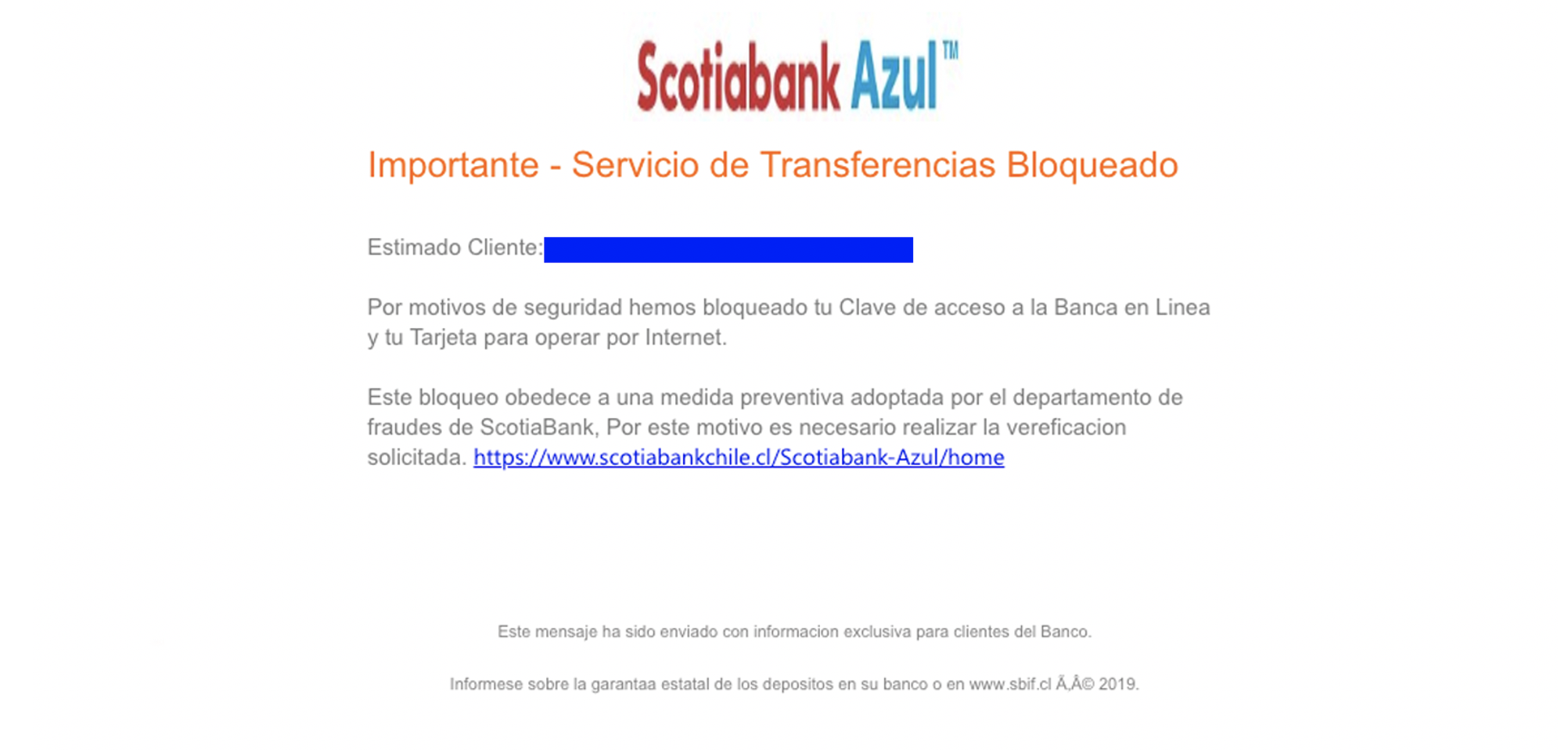

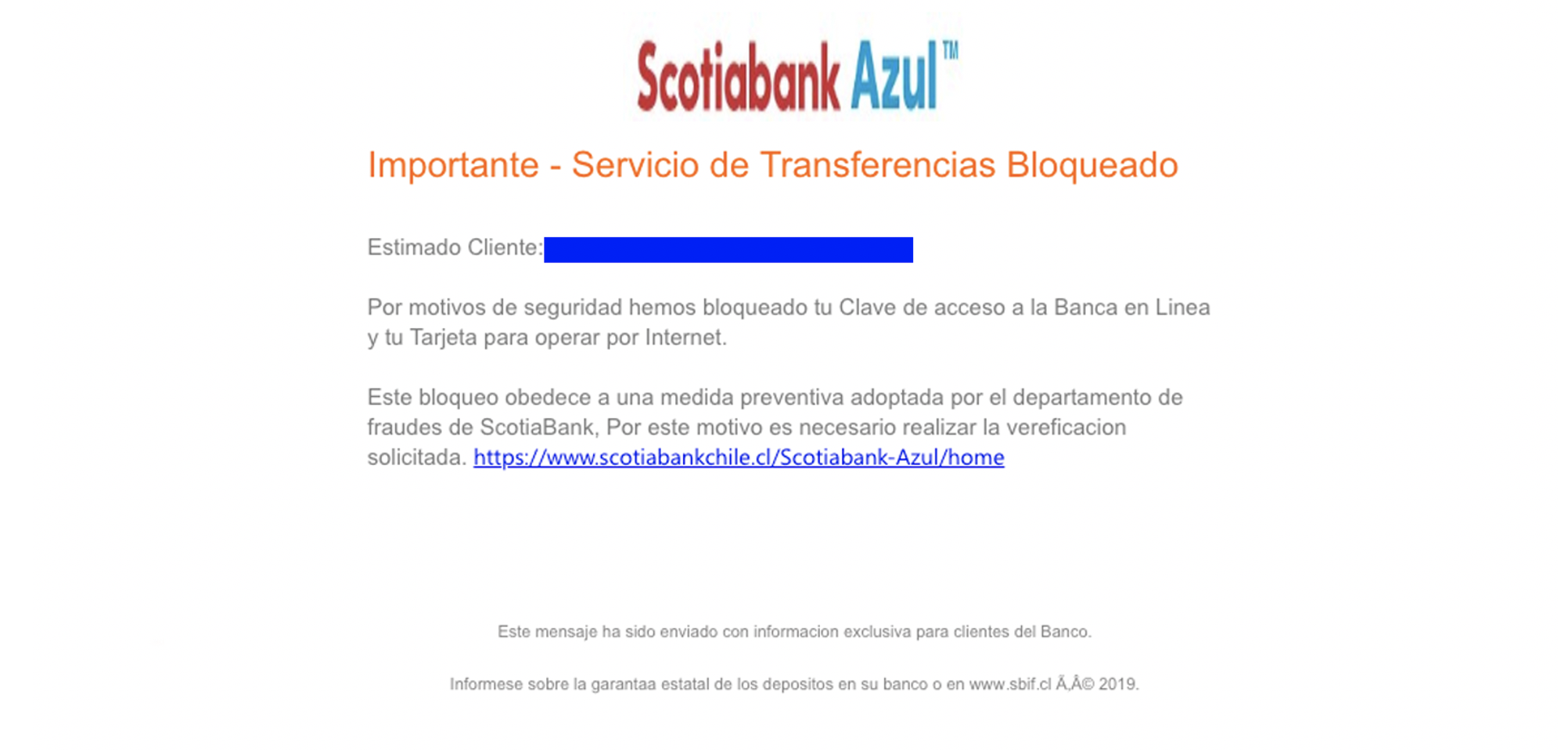

Mientras trabajas, te llega un email del banco, con un mensaje tentador, pero terrible. “Tu servicio de transferencias del banco ha sido bloqueado”. ¡Oh, no!

Examinas un poco el correo y te das cuenta de que no tiene los colores usuales, está escrito de una forma extraña y trata de llevarte a una página distinta a la de nuestro banco, donde te pide datos sensibles, como el número de tarjeta, la contraseña y tu pregunta de seguridad. Estamos aquí frente a un claro caso de Phishing.

En palabras simples, el Phishing es un tipo de ataque de ingeniería social, usado para obtener datos del usuario, por ejemplo, credenciales bancarias (usuario y contraseña). El atacante se hace pasar por una entidad de confianza e intenta que el usuario entregue sus credenciales. Es por esto que no debemos hacer click en mensajes o correos electrónicos que se vean sospechosos.

Al finalizar el día, te das cuenta que la seguridad no solamente debe tomarse en cuenta cuando trabajas para un banco, sino que debe ser integrada en tu día a día. Al estar más conscientes de nuestro entorno, y conocer los posibles ataques a los que nos enfrentamos a diario, estaremos más protegidos y menos vulnerables a cualquier atentado, en contra de nuestra información.

Aviso legal: Las declaraciones y opiniones expresadas en este artículo son las del autor/a o autores y no reflejan necesariamente las posiciones de Thoughtworks.